Wer heute über Unternehmensrisiken spricht, klagt selten über einen Mangel an Informationen – eher über das Gegenteil: zu viele Daten, zu wenig Zeit und zu viele konkurrierende Versionen der Wahrheit. Zwischen Selbstauskünften und Formularen steht das Management vor einer folgenreichen Frage: Welche dieser Angaben sind belastbar – und welche nur Behauptung?

Genau hier setzt Open Source Intelligence (OSINT) an. Sie steht nicht für Instinkt oder Tool-Magie, sondern für eine regelgebundene Methode, um ein plausibles und überprüfbares Bild der Realität zu erhalten. OSINT ermöglicht eine faktenbasierte(re) Entscheidung – ein Wert, der angesichts wachsender regulatorischer Erwartungen kaum überschätzt werden kann.

Trotz investigativer Erfolge und prominenter Skandale wird ihr Potenzial vor allem in deutschen Unternehmen und Institutionen jedoch immer noch unterschätzt. Dabei weist der regulatorische Rahmen – insbesondere in der Geldwäscheprävention – ausdrücklich darauf hin, verlässliche unabhängige Quellen heranzuziehen, wenn Standardangaben für eine fundierte Risikobeurteilung nicht ausreichen (vgl. Europäische Union, 2018).

So bestimmt es auch die BaFin in ihren Auslegungs- und Anwendungshinweisen zum Geldwäschegesetz – Allgemeiner Teil (BaFin AuA AT). Zur Bestimmung einschlägiger Risikofaktoren sind neben gesetzlichen Kriterien weitere Informationsquellen heranzuziehen. So können weitere Informationen öffentlicher oder privater Stellen von Bedeutung und Mehrwert für die Verpflichteten sein. In Betracht kommen beispielsweise auch im Unternehmen vorhandenes bzw. zu gewinnendes Wissen (etwa aus Medienauswertungen).

Umso bemerkenswerter ist es, dass ausgerechnet eine Methode wie OSINT, die diese Aufgabe effizient, transparent und kostengünstig erfüllt, in vielen Organisationen nicht nur ein Nischendasein führt – sie zu einem nicht unwesentlichen Teil immer noch völlig unbekannt ist.

Was OSINT ist – und was nicht?

Vorweg: OSINT ist keine Exklusiv-Wissenschaft, sondern eine Disziplin, die grundsätzlich von jedermann und jederfrau mit entsprechendem Engagement und Willen erlernt und angewendet werden kann.

Neben dem intrinsisch motivierten Selbststudium als Zugang zu dieser Thematik existieren inzwischen vielfältige kommerzielle Angebote in allen Preis- und Prestigeklassen und in allen denkbaren Unterrichts- und Zertifizierungskategorien. Trotz oder gerade wegen dieser fortschreitenden Kommerzialisierung und der verhältnismäßig niederschwelligen Zugangsmöglichkeit (man braucht nicht erst ein IT-Studium – es schadet aber auch nicht) ist OSINT im Umkehrschluss keine „einfache Fertigkeit“, welche man quasi im Vorbeigehen erlernt. Vor allem aber sollte sie keine „Aufgabe“ sein, die „man mal eben …“ an eine x-beliebige Mitarbeiterin oder einen Mitarbeiter ohne entsprechende Ausbildung „… delegiert. Diese weit verbreitete Auffassung greift erkennbar zu kurz – und kann für alle Beteiligten unschöne, vor allem aber unnötige Folgen haben.

Die Fachcommunity definiert OSINT als die systematische Gewinnung und Auswertung offen zugänglicher Informationen, wie: Presseartikeln, Fachpublikationen, amtlichen Registern, sozialen Medien, Foren oder anderen digitalen Quellen (vgl. Blackdot Solutions, 2025).

„Offen“ bedeutet, dass diese Quellen grundsätzlich ohne Insiderzugang, ohne Verstöße gegen Zugangsregelungen und ohne verdeckte Beschaffungsmethoden erreichbar sind. Die Praxis zeigt allerdings, dass „offen“ und „verdeckt“ nicht immer ganz so eindeutig voneinander abzugrenzen sind. Soziale Netzwerke, Diskussionsforen oder spezialisierte Fachgruppen etwa sind oft nur nach Registrierung oder Beitritt zugänglich, bei denen man strenggenommen bereits eine leichte (niederschwellige) Zugangsbeschränkung überwinden muss.

Trennscharfes Schwarz-oder-Weiß-Denken ist somit oft wenig hilfreich. Open Source Intelligence gleicht eher einem ständigen Navigieren im Graubereich, bei dem man die „schwarzen Zonen“ tunlichst meiden sollte, je nach Aufgabe „dunkelgraue Bereiche“ aber bereits nicht kategorisch ausgeschlossen sind und „Mittelgrau“ schon eine akzeptable Größenordnung darstellen kann. Dieses endet allerdings eindeutig dort, wo etwa das Ausspähen geschützter Daten oder die Umgehung technischer Sicherungen beginnt; ab diesem Punkt beginnt nämlich spätestens strafbares Handeln und dies ist in der Regel weder für die Legitimität der Recherche noch für die eigene Reputation hilfreich (vgl. BDSG, 2017).

Bei der konkreten Umsetzung sind Suchmaschinen und KI-gestützte Tools inzwischen gängige Instrumente, sie ersetzen aber weder analytische Planung noch die kritische Bewertung von Quellen und Informationen (vgl. LinuxSecurity, 2024).

Methode statt Mythos

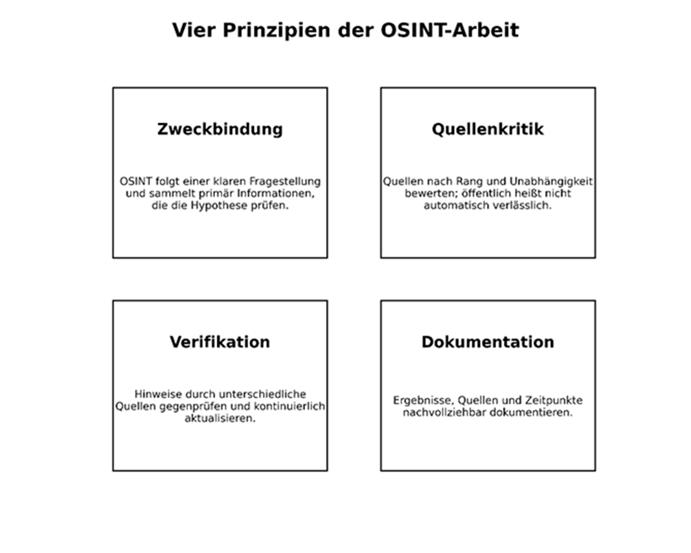

OSINT in Form strukturierter Erkenntnisgewinnung entsteht nicht erst durch das Sammeln von Informationen, sondern durch die gekonnte Verknüpfung, Validierung und Analyse (vgl. Moody’s 2025). Die Arbeit beginnt entsprechend nicht beim Eintippen von Begriffen in das Suchfeld des jeweiligen Recherche-Tools, sondern bereits bei der sorgfältigen Formulierung der Erkenntnisfrage: Was genau soll geprüft werden? Welche Widersprüche könnten auftreten? Welche Quellen sind relevant? Welche Hypothesen sollen verfolgt werden? Damit aus verstreuten Daten überhaupt belastbare Erkenntnisse werden, orientieren sich Analysten u. a. an den folgenden vier Grundsätzen:

- Zweckbindung: Jede OSINT-Recherche folgt einer klaren Fragestellung. Gesucht wird nicht „alles über X“, sondern alle Informationen, die eine formulierte Hypothese prüfen und zum Erkenntnisziel beitragen. Eine sauber definierte Informationsbedürfnisanalyse verhindert Datensammelwut und verringert das Risiko, sich in Nebensächlichkeiten zu verlieren. Die Fragestellung sollte so konkret sein, dass sie falsifizierbar ist: „Gibt es Hinweise, dass das Unternehmen X in anderen Branchen aktiv ist?“

- Quellenkritik: Öffentlich zugänglich heißt nicht automatisch verlässlich. Der Rang und die Unabhängigkeit einer Quelle müssen bewertet werden. Amtliche Register, verlässliche Medien und wissenschaftliche Veröffentlichungen haben ein anderes Gewicht als obskure Blogs oder Foren. Modelle wie der Admiralty Code helfen, die Zuverlässigkeit und Glaubwürdigkeit von Quellen in Kategorien zu klassifizieren. Wichtig ist, Transparenz über die Herkunft der Information zu schaffen und mögliche Interessenkonflikte zu erkennen (vgl. SOS Intelligence, 2024).

- Verifikation: Ein Hinweis gewinnt an Wert, wenn er sich in qualitativ unterschiedlichen Quellen spiegelt. Systematisches Gegenprüfen – idealerweise durch unabhängige Quellen – ist elementar. Ein Bericht in einer Zeitung wird durch ein Handelsregister belegt; eine Aussage in sozialen Medien wird durch eine offizielle Pressemitteilung bestätigt. Verifikation bedeutet auch, im Zeitablauf zu prüfen, ob sich Informationen ändern: Vielleicht ist eine Adresse im Register neu, ein Verantwortlicher scheidet aus oder es tauchen neue Gerichtsverfahren auf. Kontinuierliche Aktualisierung ist erforderlich, weil offene Datenbestände dynamisch sind.

- Dokumentation: OSINT ist nur so gut wie ihre Nachvollziehbarkeit. Saubere Dokumentation von Quellen, Suchpfaden, Erhebungszeitpunkten und Bewertungsentscheidungen ist kein Formalismus, sondern ein Qualitätsmerkmal und aufsichtsrechtlich vorgeschrieben. Sie ermöglicht es, Annahmen zu überprüfen, Schlüsse nachzuvollziehen und – im Zweifel – zu korrigieren. So schafft Dokumentation einen „Audit-Trail“, der gegenüber Aufsichtsbehörden belegt, dass die Risikoanalyse sorgfältig durchgeführt wurde (vgl. SOS Intelligence, 2024).

Diese Grundsätze mögen unspektakulär klingen, doch sie machen den Unterschied zwischen Anekdote und Evidenz. Aus diesem Gründen sollten Compliance-Richtlinien nicht auf starre Checklisten setzen, sondern auf nachweisbare Angemessenheit. Dies fordert auch die BaFin in ihren AuA AT: „Um darüber hinaus mögliche Risikofaktoren zu identifizieren, muss jeder Verpflichtete Erkenntnisse, die zur Bestimmung von für ihn relevanten Risikofaktoren wesentlich beitragen können, in angemessenem Umfang nutzen.“

OSINT ist nicht gleich OSINT

Ein oft unterschätztes Merkmal ist die Unterschiedlichkeit der Ziele, unter denen offene Quellen genutzt werden. Journalistinnen und Journalisten setzen beispielsweise OSINT ein, um Missstände aufzudecken, die Öffentlichkeit zu informieren und gesellschaftliche Debatten anzustoßen.

Nachrichtendienste nutzen gleichfalls OSINT, allerdings um früh Hinweise auf sicherheitsrelevante Entwicklungen zu erkennen, geopolitische Lagebilder zu verdichten und Aktivitäten nichtoffener Akteure zu beobachten. (vgl. Bundesamt für Verfassungsschutz, 2025)

Staatsanwaltschaftliche und polizeiliche Ermittlungen verwenden OSINT, um Zusammenhänge zu rekonstruieren, Beweise zu sammeln und mutmaßliche Straftaten zu verfolgen. Sie sind an gesetzlich definierte Tatbestände und Verfahrensrechte gebunden; OSINT wird hier als Baustein im Rahmen gerichtlicher Beweiserhebung eingesetzt (vgl. KriPoZ, 2023).

OSINT im Kontext von Geldwäscheprävention und Unternehmenis-Compliance funktioniert wieder anders: es geht um Entscheidungsrelevanz. Die zentrale Frage lautet: Verändert das gefundene Faktum die Risikobeurteilung? Ein Compliance- oder Geldwäschebeauftragter recherchiert nicht zur Aufklärung eines Verbrechens, sondern zur Ermöglichung einer angemessenen Risikoabwägung und zur Klärung möglicher Verdachtsfälle. Offene Quellen dienen, Unstimmigkeiten zu erkennen, Geschäftsbeziehungen einzuordnen und Indikatoren für erhöhte Geldwäscherisiken zu identifizieren – etwa zweifelhafte Geschäftsmodelle, politisch exponierte Personen oder verdeckte wirtschaftlich Berechtigte. Die Nutzung von OSINT folgt dabei aufsichtsrechtlichen Vorgaben, ist stark prozessorientiert und darauf ausgelegt, Handlungsoptionen zu begründen, insb.

- Risikoeinschätzung anheben oder absenken,

- Geschäftsbeziehung ablehnen oder fortführen sowie

- verstärkte Sorgfaltspflichten anwenden.

Wie OSINT blinde Flecken schließt

Das Risikomanagement an sich scheitert selten an fehlenden Formularen oder Datensätzen. Viel häufiger scheitert es am angemessenen Abgleich von Angaben. Wenn Unternehmen einen Geschäftszweck deklarieren und sich die Satzung im Handelsregister liest wie erwartet, läuft das Onboarding in der Regel glatt – und doch bleibt oftmals die Frage oder das ungute Gefühl im Raum: „Passt die reale Außendarstellung zum Selbstbild?“ Genau hier kann OSINT den Kontext liefern, den standardisierte Prozesse ohne OSINT nicht erfassen.

Je mehr Quellen einen Hinweis stützen, desto bedeutender die Aussagekraft: Stimmen Registerangaben, Presseberichte und Social-Media-Profile überein, bestärkt dies die Plausibilität – weichen sie voneinander ab, ist dies ein Signal für eine vertiefte Prüfung. OSINT ist damit die Kunst, blinde Flecken im Informationsbild zu schließen. Diese methodische Herangehensweise ist umso wichtiger, als viele Betrugs- oder Geldwäschekonstruktionen auf Widersprüchlichkeit basieren: Eingetragene Firmensitze existieren nicht, auf der Webseite angegebene Partner sind nicht existente Kunden oder Kunden aus völlig anderen Branchen vermerkt.

Ein fiktives Beispiel: Ein Antragsteller präsentiert sich gegenüber einer Bank als B2B-Dienstleister der IT-Branche. Öffentliche Quellen – die Unternehmenswebseite, Medienberichte, usw. – legen jedoch nahe, dass das Unternehmen im Edelmetallhandel tätig ist. Niemand unterstellt zunächst einen Gesetzesverstoß; das Wichtige ist der Widerspruch. OSINT zeigt diesen Widerspruch auf, und die Entscheidungsträger können frühzeitig prüfen, ob sich dahinter ein mögliches Risiko verbirgt. OSINT verlagert Entscheidungen damit aus der Sphäre der Unsicherheit in die Sphäre der überprüfbaren Wahrscheinlichkeit.

Reale Beispiele für OSINT-Anwendung

- Wirecard – Der Widerspruch zwischen Behauptung und öffentlicher Realität (vgl. GIJN, 2022):

Der Aufstieg und Fall des einstigen DAX-Konzerns Wirecard hat die Bedeutung von OSINT für Risikoanalysen schlagartig ins öffentliche Bewusstsein gerückt. Während das Unternehmen gegenüber Prüfern, Investoren und Aufsichtsbehörden plausible Umsätze auswies, recherchierten Journalistinnen und Journalisten der Financial Times anhand offen zugänglicher Quellen: Handelsregister, Firmenwebseiten der angeblichen Partner, lokale Medienberichte aus Asien und deckten so den Skandal auf.

- Deloitte Integrity Due Diligence – OSINT stoppt ein riskantes Geschäft (vgl. Deloitte, 2024):

Diese Fallstudie aus dem Wirtschaftsberatungsumfeld veranschaulicht, wie OSINT über Geschäft oder Rückzug entscheiden kann. In einer Due-Diligence-Prüfung eines potenziellen ausländischen Geschäftspartners waren Selbstauskünfte, Registerauszüge und KYC-Checks (Know Your Customer-Prüfungen) unauffällig. Erst die strukturierte Recherche offen zugänglicher Quellen ergab ein anderes Bild: Der wirtschaftlich Berechtigte wurde in mehreren Ländern in Verbindung mit Korruptionsvorwürfen genannt und die Geschäftsaktivitäten standen im Zusammenhang mit einem staatlich kontrollierten Rüstungszulieferer.

Diese Praxisbeispiele illustrieren, wie einzelne Hinweise aus offenen Quellen Widersprüche sichtbar machen. Doch der wahre Mehrwert für eine effiziente(re) Compliance entfaltet sich erst, wenn OSINT in den strukturierten Prozess der Risikoanalyse eingebettet wird. Dies ist keine Kür, sondern Pflicht: Gesetzgeber und Aufsichtsbehörden verlangen nicht nur die Identifikation von Risiken, sondern auch deren systematische Bewertung unter Berücksichtigung branchentypischer und unternehmensspezifischer Faktoren.

KYC, KYT und OSINT als Segmente eines Risikoprüfsystem

Während KYC-Prozesse traditionell auf die Identitäts- und Hintergrundprüfung von Personen und Unternehmen ausgerichtet sind, erweitert KYT (Know Your Transaction) den Blick auf die dynamische Risikobewertung konkreter Transaktionen. Die von Christian Bliesener in seinem RedFlag-Beitrag dargestellte Herausforderung bei pseudonym geführten Blockchain-Transaktionen unterstreicht exemplarisch, dass sich moderne Risikoanalysen nicht mehr ausschließlich auf statische Kundenangaben und Registerinformationen stützen können. Gerade im Kryptobereich entsteht Entscheidungsrelevanz erst durch die Verknüpfung der beteiligten Elemente: Wer ist der Kunde (KYC), welche Transaktionen finden statt (KYT) und wie fügt sich beides in das öffentlich verfügbare Umfeld ein (OSINT)?

OSINT wird zum Kontextgenerator, der KYC- und KYT-Informationen in ein kohärentes Risikobild überführt. So kann etwa ein formal unauffälliger Kunde (KYC) in sozialen Medien eine Wallet-Adresse zur Unterstützung politisch extremistisch motivierter Gruppen teilen – ein Hinweis, der ohne OSINT vermutlich nicht sichtbar wäre. Die Zusammenführung der drei Komponenten – Identität (KYC), Transaktion (KYT), öffentlicher Kontext (OSINT) – ermöglicht eine Bewertung, die sowohl regulatorisch belastbar ist, als auch den tatsächlichen Risikofaktoren des digitalen Finanzökosystems entspricht.

Die professionelle Risikoanalyse besteht dabei nicht nur aus unterschiedlichen Segmenten (s.o.), sondern auch aus mehreren Phasen: identifizieren, validieren, gewichten und dokumentieren. OSINT kann zu allen Segmenten seinen individuellen Beitrag leisten:

- Identifizieren bedeutet, potenzielle Risiken aufzuspüren – etwa durch den Abgleich von Registerinformationen mit der Außendarstellung.

- Validieren meint, diese Informationen durch weitere Quellen und unabhängige Bestätigungen zu überprüfen.

- Gewichten umfasst die Einschätzung der Bedeutung eines gefundenen Widerspruchs für das Gesamtbild: Handelt es sich um einen Einzelfall, einen Hinweis auf ein strukturelles Problem oder um eine Bagatelle?

- Dokumentieren schließlich sichert Nachvollziehbarkeit und ermöglicht später eine interne oder externe Überprüfung der Entscheidungsgrundlagen.

Die Tiefe der Analyse(n) orientiert sich dabei nach dem im Raum stehenden Fakten, wie insbesondere dem Geschäftsmodell, der Dringlichkeit, der Sensibilität oder dem geografischen Bezug beteiligter Akteure. Für einfache Inlandstransaktionen etwa genügt etwa eine schlanke Recherche, die Plausibilität herstellt. Komplexe Strukturen mit Bezug zu Hochrisikodrittstaaten, ungewöhnlichen Branchen oder Offshore-Konstruktionen verlangen hingegen eine deutlich breitere und vertiefte OSINT-Prüfung (vgl. BaFin, 2025). Hierzu gehört auch das Monitoring von Veränderungen: Unternehmensregister können sich ändern, Medienberichte tauchen später auf, neue Hinweise entstehen. Ein OSINT-gestütztes Risikomanagement ist daher kein einmaliger Vorgang, sondern oftmals ein kontinuierlicher Prozess. Entscheidend ist daher, dass OSINT von Beginn an in der Risikomatrix verankert wird.

OSINT zwischen Transparenz und Verantwortung

Grundsätzlich gilt: Wo Informationen frei verfügbar sind, beginnt nicht automatisch ein rechtsfreier Raum. Wer OSINT praktiziert, bewegt sich in einem Geflecht aus Datenschutzrecht, Strafrecht, Vertragsrecht und ethischen Standards – der eingangs erwähnte „Graubereich“.

Eine zentrale Grundlage stellen in der BRD die Datenschutz-Grundverordnung (DSGVO), ergänzt durch das Bundesdatenschutzgesetz (BDSG), dar. Hier gilt das Verbot mit Erlaubnisvorbehalt: Die Verarbeitung personenbezogener Daten ist grundsätzlich verboten, es sei denn, ein gesetzlicher Erlaubnistatbestand liegt vor.

Für die meisten OSINT-Anwendungen ist dies das „berechtigte Interesse“ nach Art. 6 Abs. 1 f) DSGVO – etwa das Interesse eines Unternehmens, geldwäscherelevante Risiken zu erkennen. Die Verarbeitung ist nur zulässig, wenn sie im Verhältnis zu den Rechten der Betroffenen angemessen und vorhersehbar ist. Wichtiger Anhaltspunkt ist, ob die betroffene Person vernünftigerweise damit rechnen musste, dass ihre Daten zu diesem Zweck genutzt werden. Besondere Kategorien personenbezogener Daten (z. B. Gesundheitsdaten, politische Meinungen) unterliegen zusätzlichen Beschränkungen. Art. 9 Abs. 2 DSGVO erlaubt ihre Verarbeitung nur, wenn die betroffene Person diese Informationen „offensichtlich öffentlich“ gemacht hat (vgl. García, 2023).

Rechtlich besonders heikel für die praktische OSINT-Arbeit ist der Einsatz von digitalen Tarnidentitäten (sog. Sockpuppets, Fake-Accounts) etwa im Rahmen der Recherchetätigkeit auf Social Media-Plattformen oder der Nutzung von KI-Tools bei der anschließenden Analyse. Dieses ist rechtlich nicht per se verboten, wird allerdings u.U. strafbar, wenn dabei etwa technische Sicherungsmaßnahmen überwunden oder Daten ausgespäht werden (§§ 202a ff. StGB).

Unabhängig davon können Verstöße gegen Plattform-AGB oder ethische Standards vorliegen. Unternehmen müssen zudem sicherstellen, dass ihre OSINT-Recherchen nicht zu Wettbewerbsverstößen, Vertragsverletzungen oder Persönlichkeitsrechtsverletzungen führen.

Doch jenseits der Paragrafen ist es letzten Endes die ethische Dimension, die zählt: Wer mit offenen Quellen arbeitet, trägt Verantwortung – für den Schutz der Betroffenen ebenso wie für die Integrität der eigenen Ergebnisse. Transparenz und Nachvollziehbarkeit sind wichtiger als technische Raffinesse. Eine saubere Dokumentation schafft Vertrauen gegenüber internen Stakeholdern, Kunden und Aufsichtsbehörden. Professionelle OSINT ist daher nicht nur ein Werkzeug, sondern auch ein Prüfstein der Unternehmenskultur.

Perspektiven und Facetten

Die sich zuspitzenden Herausforderungen zeigen deutlich: Offene Quellen werden längst nicht mehr ausschließlich von Ermittlern, Journalistinnen oder Compliance-Abteilungen ausgewertet. Auch kriminelle Netzwerke, fremdstaatliche Akteure und Cybergruppen analysieren frei verfügbare Daten, um Schwachstellen von Unternehmen, Behörden oder Einzelpersonen systematisch zu identifizieren. Die Europäische Agentur für Cybersicherheit ENISA warnt seit Jahren davor, dass öffentlich zugängliche Informationen ein Einfallstor für Angriffe darstellen können (vgl. ENISA, 2023).

Für Unternehmen und Organisationen bedeutet dies: Wer OSINT lediglich als Werkzeug zur Aufdeckung externer Risiken begreift, übersieht die andere Seite derselben Medaille. Die Offenheit der Daten erzeugt nicht nur Transparenz, sondern auch Angriffsflächen. Deshalb wird es wichtiger, Risikokategorien differenziert zu betrachten – von finanziellen über reputationsbezogene bis hin zu technologischen und geopolitischen Risiken. Die OECD weist darauf hin, dass Fehlinformationen, falsche Identitäten und manipulierte Unternehmensstrukturen zunehmend genutzt werden, um wirtschaftliche Entscheidungen zu beeinflussen oder illegale Transaktionen zu verschleiern (vgl. OECD, 2022).

Warum OSINT unsere intrinsische Motivation triggert

Wer OSINT ernst nimmt, erlebt einen erstaunlichen Effekt: Neugier diszipliniert. Die Methode belohnt präzise Fragen und bestraft voreilige Schlüsse. Sie schärft den Blick für Inkonsistenzen, ohne sie zu dramatisieren, und sortiert Hinweise, statt sie zu überhöhen. In einer Zeit, in der die Masse an Informationen oft mit Sicherheit verwechselt wird, liefert OSINT das, was wirklich zählt: Entscheidungsrelevante Plausibilität.

Darüber hinaus fördert OSINT eine Kultur der Transparenz und Lernbereitschaft. Sie ermutigt dazu, Informationen methodisch zu hinterfragen, Zusammenhänge zu erkennen und daraus fundierte Entscheidungen abzuleiten. Im Alltag bedeutet dies, früher zu sehen, was später teuer werden könnte – sei es in Form eines Reputationsschadens, einer regulatorischen Sanktion oder eines schlechten Geschäfts. Diese Fähigkeit steigert die Resilienz von Unternehmen und führt zu einer proaktiven Risikosteuerung.

So verstanden ist OSINT kein „Add-on“ zur Risikoanalyse, sondern ihr Katalysator: Sie macht aus der Pflicht zur Informationsbeschaffung ein Instrument klügerer Entscheidungen.